II Ogólnopolska Konferencja RODO w Medycynie / RODO Sender / Proste to RODO

18 listopada 2019r. w Warszawie na Uczelni Medycznej im Marii Skłodowskiej Curie, odbędzie się II Ogólnopolska Konferencja RODO w Medycynie. Polskie Centrum Edukacji, jako jej organizator, zaprosiło do współpracy szereg specjalistów, którzy dzielić będą się z Państwem swoją wiedzą i doświadczeniem.

Zapraszamy do naszego stanowiska prezentacyjnego po odbiór kodów rabatowych

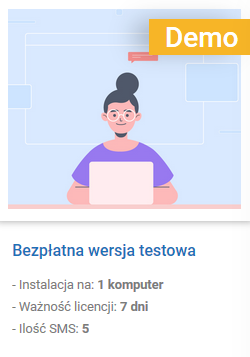

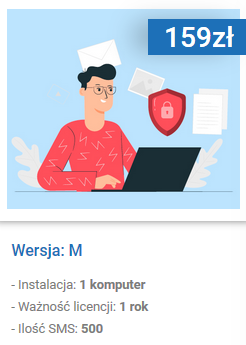

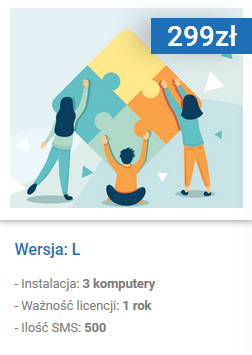

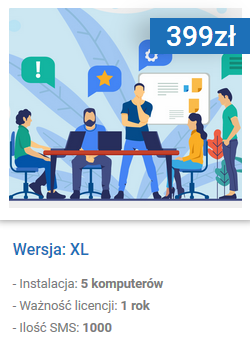

Zapraszamy Państwa serdecznie do naszego stanowiska prezentacyjnego. Czekają tam na Państwa kupony rabatowe -50% ceny na zakupy w naszym sklepie z dokumentacją RODO. Będzie nam niezmiernie miło podjąć także z Państwem dyskusję nt. przepisów o ochronie danych w PWDL oraz nt. naszej aplikacji RODO Sender.